Un matin, vos équipes découvrent que leur accès aux fichiers clients est bloqué. Un message s’affiche : vos données sont chiffrées, une rançon est exigée. Ce scénario cauchemardesque touche désormais une entreprise sur deux en France chaque année. Selon le rapport d’activité de Cybermalveillance.gouv.fr, 53 % des organisations subissent au moins une cyberattaque, avec un coût moyen de 14 720 euros par incident. Face à cette menace croissante, l’audit de sécurité s’impose comme le diagnostic préventif permettant d’identifier vos vulnérabilités avant qu’un cybercriminel ne les exploite.

Ce contenu est fourni à titre informatif. Respectez les normes en vigueur et consultez un expert certifié avant toute intervention.

Les 3 connaissances essentielles à retenir avant de lire :

- Un audit de sécurité analyse vos systèmes techniques ET vos processus organisationnels pour repérer les failles exploitables

- Il se déroule en 4 phases structurées (périmètre, collecte, analyse, recommandations) et aboutit à un plan d’action priorisé

- Au-delà de la conformité NIS2, il réduit drastiquement le coût des incidents et protège votre réputation client

Pour bien comprendre cette démarche, prenons le temps d’en explorer les fondements, le déroulement et les bénéfices concrets pour votre organisation. Un audit de sécurité bien mené constitue votre meilleur investissement préventif.

Avant d’entrer dans le détail, voici le plan de cet article : nous commencerons par définir précisément ce qu’est un audit de sécurité, nous détaillerons ses quatre phases clés, puis nous examinerons ses avantages tangibles avant de vous guider dans le choix d’un prestataire compétent.

Audit de sécurité : de quoi parle-t-on exactement ?

Contrairement à une idée reçue, un audit de sécurité informatique ne se résume pas à tester la résistance de vos pare-feu ou à simuler une intrusion. Il s’agit d’une photographie exhaustive de votre posture cyber, analysant à la fois vos infrastructures matérielles, vos applications métiers, mais aussi vos procédures internes et la sensibilisation de vos équipes. Cette approche globale distingue l’audit d’une simple évaluation technique ponctuelle.

Prenons une situation classique : une entreprise de transport dispose d’un système de gestion de flotte connecté, d’un site web permettant aux clients de suivre leurs expéditions, et de bases de données contenant des informations personnelles. Un audit va cartographier ces actifs, identifier les flux de données sensibles, vérifier les droits d’accès accordés aux collaborateurs, et s’assurer que les sauvegardes sont effectivement restaurables en cas de sinistre. Il ne s’agit donc pas uniquement de chercher des failles logicielles, mais de comprendre comment l’organisation gère le risque cyber au quotidien.

Audit technique vs. audit organisationnel

La dimension technique de l’audit examine vos équipements : serveurs, postes de travail, équipements réseau, solutions cloud. L’auditeur va scanner les vulnérabilités connues, vérifier les configurations (sont-elles alignées sur les bonnes pratiques ?), analyser les logs et tracer les connexions suspectes. Cette partie peut inclure des tests d’intrusion ciblés pour mesurer la résistance réelle face à une attaque.

La dimension organisationnelle, souvent négligée, scrute vos processus métier : qui a accès à quoi ? Comment les mots de passe sont-ils gérés ? Existe-t-il une procédure de départ pour révoquer les comptes d’un collaborateur ? Les équipes savent-elles repérer un email de phishing ? Cette facette révèle fréquemment des écarts entre ce qui est prévu sur le papier et la réalité du terrain. L’expérience montre que dans une majorité d’incidents, l’origine provient d’une erreur humaine ou d’une procédure mal appliquée.

Pourquoi l’audit ne se limite pas à un simple pentest

Le test d’intrusion (pentest) constitue une brique de l’audit, mais pas sa totalité. Un pentest simule une attaque ciblée sur un périmètre défini : application web, infrastructure réseau, ou environnement applicatif. Son objectif ? Trouver des vulnérabilités exploitables en quelques jours. À l’inverse, l’audit adopte une vision stratégique sur plusieurs semaines, en croisant technique, organisation, conformité réglementaire et continuité d’activité.

Concrètement, un pentest dira : « Votre serveur web est vulnérable à une injection SQL ». L’audit, lui, questionnera : « Pourquoi ce serveur n’a-t-il pas été mis à jour depuis six mois ? Qui est responsable de cette tâche ? Quel est le processus de gestion des correctifs ? Que se passerait-il si ce serveur tombait en panne ? » Cette profondeur d’analyse permet de traiter la cause racine, pas seulement le symptôme immédiat.

Les 4 phases clés d’un audit de sécurité mené par un expert

Comprendre le déroulement concret d’un audit permet d’anticiper les ressources à mobiliser en interne et de préparer vos équipes. Voici comment se structure une mission typique selon les pratiques constatées auprès des prestataires qualifiés. L’auditeur s’appuie sur des méthodologies éprouvées et peut recommander, en cours de mission, des solutions en cybersécurité pour entreprise pour remédier rapidement aux failles les plus critiques, avant même la remise du rapport final.

-

Définition du périmètre et cadrage

L’auditeur rencontre vos équipes pour délimiter le champ d’intervention : quels systèmes analyser, quelles données sont critiques, quels sont les enjeux métiers prioritaires. Cette phase contractualise les objectifs, la durée estimée et les interlocuteurs clés. Un périmètre mal défini génère des frustrations : soit l’audit rate des zones sensibles, soit il s’éparpille et perd en efficacité.

-

Recueil d’informations et cartographie

Durant cette étape, l’expert collecte la documentation technique (schémas réseau, politiques de sécurité, inventaires matériels), interroge les administrateurs et observe les pratiques réelles. Il cartographie les actifs, identifie les flux de données et recense les solutions de protection déjà en place. Cette collecte peut durer de quelques jours à deux semaines selon la complexité de votre environnement.

-

Analyse technique et tests

L’auditeur exécute des scans de vulnérabilités, réalise des tests d’intrusion ciblés, examine les configurations des équipements et évalue le niveau de durcissement des systèmes. Il vérifie également la robustesse des mécanismes d’authentification et l’étanchéité des cloisonnements entre environnements (production, développement, administration).

-

Rapport de synthèse et plan d’action priorisé

L’auditeur restitue ses conclusions dans un document structuré : état des lieux, classification des vulnérabilités par criticité (critique, majeure, mineure), et feuille de route corrective détaillée. Chaque recommandation précise le risque encouru, la complexité de mise en œuvre et le délai recommandé. Ce livrable devient votre référentiel pour arbitrer les investissements à venir et justifier les budgets auprès de la direction.

Les organisations ayant déjà subi un incident constatent souvent, rétrospectivement, que leur audit aurait révélé la faille exploitée par les attaquants. Selon les données du dispositif Cybermalveillance, le nombre d’entreprises ayant sollicité une assistance suite à un piratage a bondi de 73 % en un an.

Cette explosion témoigne de l’urgence à anticiper plutôt que subir, et à comprendre les menaces émergentes en cybersécurité qui évoluent constamment. La durée totale d’un audit varie selon la taille de l’infrastructure. Comptez généralement entre deux et quatre semaines pour une PME de 50 à 100 collaborateurs. Pour des structures plus importantes ou des environnements cloud complexes, cette durée peut s’étendre au-delà de six semaines. Le coût associé reflète cette temporalité et l’expertise mobilisée.

Les bénéfices concrets d’un audit régulier pour votre entreprise

Investiguer régulièrement sa posture cyber ne relève pas d’une démarche cosmétique. Quatre avantages tangibles justifient cet investissement, particulièrement dans un contexte où les réglementations se durcissent et où les cyberattaquants professionnalisent leurs méthodes.

; à droite, les mêmes câbles sont rangés, attachés et étiquetés sur fond clair. Une ligne de démarcation verticale nette sépare les deux moitiés. [CADRAGE & COMPOSITION] Vue frontale, plan serré, la ligne de séparation au milieu. [LUMIÈRE & AMBIANCE] Éclairage dramatique à gauche (ombres dures), éclairage doux et uniforme à droite. [PALETTE DE COULEURS] Noir, rouge sombre d’un côté ; blanc, gris clair de l’autre. [DÉTAILS TECHNIQUES] photo réaliste, macro, grande profondeur de champ. [NÉGATIFS CIBLÉS] –no texte, logo, mains, humains, any visible text, signage, billboard or document in French OR completely illegible »>

Conformité réglementaire (NIS2, RGPD)

La directive NIS2, transposée en droit français et luxembourgeois, impose désormais à de nombreuses organisations des secteurs essentiels (santé, transport, énergie, numérique) de réaliser des audits réguliers de leur sécurité informatique. Le non-respect expose à des sanctions administratives significatives. Un audit mené par un prestataire qualifié PASSI (référentiel ANSSI) constitue une preuve documentée de votre démarche de conformité. L’attestation de qualification PASSI délivrée par l’ANSSI garantit le respect d’exigences strictes en matière de compétences et de méthodologie.

Au-delà de NIS2, le RGPD exige que les responsables de traitement prennent des mesures techniques et organisationnelles pour protéger les données personnelles. Un audit identifie les écarts par rapport à ces obligations : bases clients mal sécurisées, droits d’accès excessifs, absence de chiffrement des données sensibles. Corriger ces points avant un contrôle de la CNIL évite des procédures longues et coûteuses.

Réduction des coûts liés aux incidents

Les chiffres parlent d’eux-mêmes : le coût moyen d’une cyberattaque pour une PME française atteint désormais 14 720 euros, avec des cas dépassant 230 000 euros pour les incidents les plus destructeurs. Ces montants incluent la perte d’exploitation, les frais de remédiation technique, l’assistance juridique et la restauration des systèmes. Un audit préventif, dont le coût est généralement estimé entre 5 000 et 15 000 euros pour une structure moyenne, représente un investissement marginal comparé au préjudice potentiel.

53

%

Proportion d’entreprises françaises touchées par au moins une cyberattaque en 2023

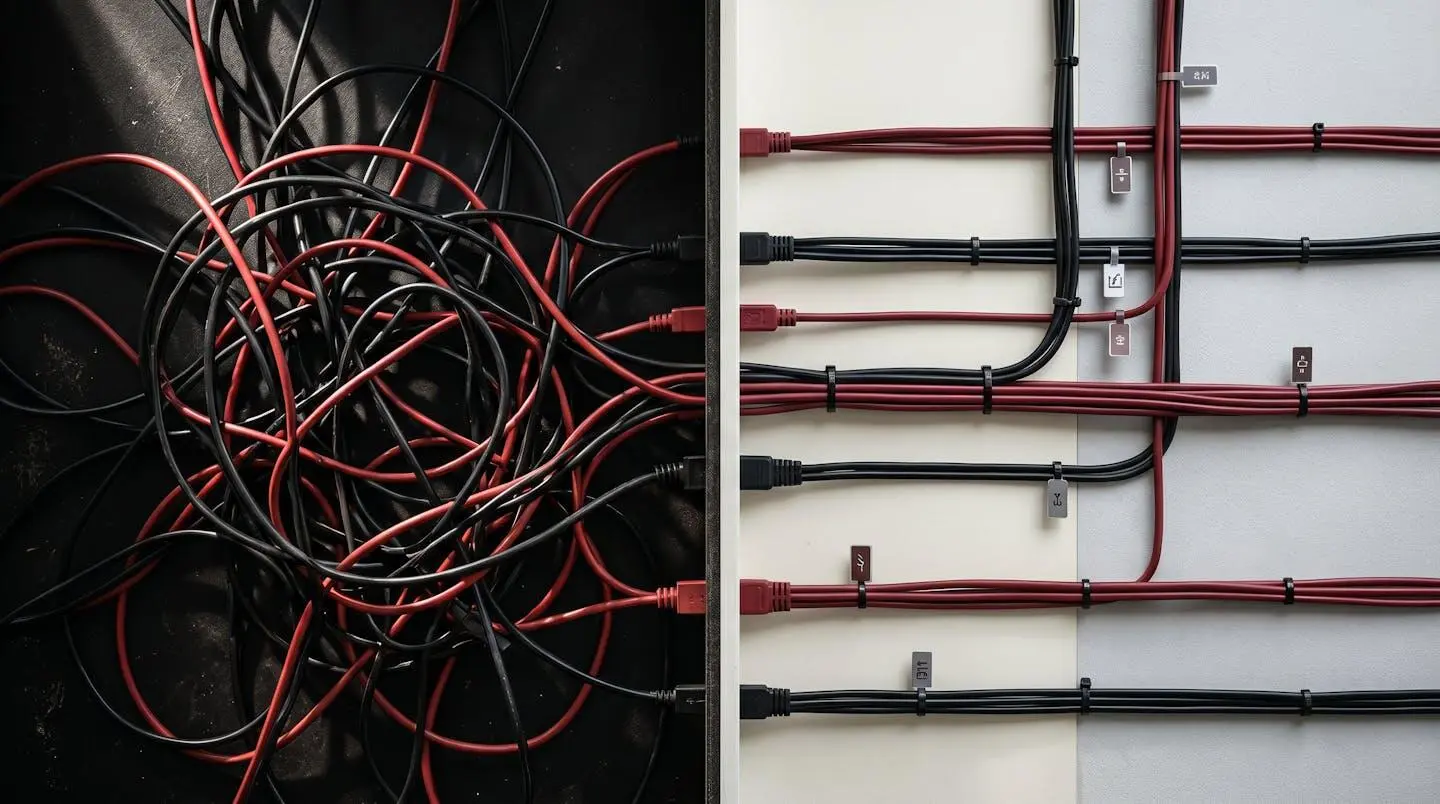

L’audit permet également de prioriser les investissements de sécurité. Plutôt que de dépenser au hasard dans des solutions éparses (un antivirus ici, un firewall là), vous disposez d’une feuille de route rationnelle orientant vos budgets vers les risques les plus critiques identifiés. Cette approche méthodique maximise le retour sur investissement et évite les dépenses inutiles.

Enfin, l’audit renforce la confiance de vos clients et partenaires. Afficher une démarche transparente en matière de cybersécurité, voire obtenir un label comme le Cyberscore, rassure les donneurs d’ordre exigeants et peut constituer un avantage concurrentiel lors de réponses à appels d’offres. Certains contrats commerciaux imposent désormais la preuve d’un audit récent avant toute signature.

Comment choisir son prestataire d’audit et préparer sa mission ?

Tous les cabinets ne se valent pas. Sélectionner un auditeur compétent et préparer correctement son intervention conditionne la qualité du diagnostic et l’utilité des recommandations reçues. Voici les critères déterminants et les actions à mener en amont.

La qualification PASSI, délivrée par l’ANSSI, garantit que le prestataire respecte un référentiel d’exigences strict en matière de compétences techniques, de méthodologie et de déontologie. Un auditeur PASSI est tenu de maintenir ses certifications à jour et de suivre des formations continues. Vérifier cette qualification constitue un premier filtre rassurant, mais insuffisant : il faut également examiner les références sectorielles du cabinet. Un expert rodé aux environnements industriels ne maîtrise pas nécessairement les spécificités d’une plateforme SaaS ou d’un réseau de points de vente.

-

Schéma réseau à jour (architecture physique et logique, interconnexions)

-

Inventaire complet des actifs matériels et logiciels (serveurs, postes, applications métiers)

-

Politique de sécurité des systèmes d’information (PSSI) et procédures internes existantes

-

Matrice des droits d’accès et liste des comptes administrateurs

-

Rapports d’audits ou tests précédents (si disponibles)

La méthodologie employée mérite également votre attention. Demandez au prestataire comment il structure ses missions : suit-il un référentiel reconnu (ISO 27001, EBIOS Risk Manager) ? Combien de jours d’intervention prévoit-il sur site versus à distance ? Quels outils techniques utilise-t-il ? Un audit sérieux ne se limite jamais à des scans automatisés : l’expertise humaine reste centrale pour interpréter les résultats, contextualiser les risques et formuler des recommandations adaptées à vos contraintes métier.

Préparez vos équipes en interne. L’auditeur aura besoin d’interagir avec vos administrateurs systèmes, vos développeurs et vos responsables métiers. Nommez un chef de projet côté client qui centralisera les demandes, facilitera l’accès aux infrastructures et assurera le suivi. Cette coordination évite les pertes de temps et maximise la valeur ajoutée de l’intervention.

Enfin, anticipez l’après-audit. Le rapport ne servira à rien s’il reste dans un tiroir. Organisez une restitution en comité de direction, arbitrez les priorités, allouez les ressources humaines et budgétaires, puis planifiez un suivi régulier des corrections. Certaines organisations choisissent de faire accompagner la mise en œuvre par le même prestataire ou par un tiers spécialisé dans l’intégration de solutions de sécurité. Cette continuité facilite l’appropriation des recommandations et accélère la montée en maturité cyber.

L’augmentation spectaculaire des cyberattaques ciblant les PME et les nouvelles obligations réglementaires transforment l’audit de sécurité d’un luxe optionnel en démarche stratégique incontournable. Les organisations qui intègrent cette discipline dans leur routine de pilotage réduisent drastiquement leur exposition aux incidents coûteux et construisent une résilience durable.

Plutôt que de subir un événement catastrophique pour découvrir vos failles, posez-vous cette question dès maintenant : quelles données critiques ne pourriez-vous absolument pas perdre, et comment vérifier aujourd’hui qu’elles sont réellement protégées ? La réponse à cette interrogation dessine votre prochain plan d’action.

Quelle est la fréquence recommandée pour réaliser un audit de sécurité ?

La pratique courante suggère un audit complet tous les 18 à 24 mois pour une PME. En cas de changement majeur dans votre infrastructure (migration cloud, rachat d’une société, déploiement d’une nouvelle application critique), un audit ciblé est souhaitable. Les organisations soumises à NIS2 devront respecter des fréquences réglementaires plus strictes, potentiellement annuelles.

L’audit va-t-il perturber mon activité quotidienne ?

Un audit bien planifié limite les perturbations. Les scans et tests sont généralement programmés hors heures ouvrées ou sur des environnements de test. Les entretiens avec vos équipes mobilisent quelques heures réparties sur la mission. L’impact sur la production reste marginal si le périmètre et les créneaux d’intervention sont clairement définis au départ.

Puis-je réaliser un audit en interne plutôt que de faire appel à un prestataire externe ?

Un audit interne est possible si vous disposez des compétences techniques et d’une indépendance suffisante par rapport aux équipes opérationnelles. Toutefois, l’audit externe apporte un regard neuf, une expertise actualisée sur les menaces récentes et une crédibilité renforcée auprès des tiers (clients, assureurs, régulateurs). Pour les obligations réglementaires comme NIS2, un auditeur externe qualifié est souvent requis.

- Un audit n’est pas une garantie absolue contre toutes les cyberattaques.

- Les recommandations doivent être mises en œuvre avec un plan d’action priorisé.

- Certaines vulnérabilités peuvent émerger entre deux audits (menaces évolutives).

Risques explicites :

- Risque de donner la priorité aux mauvaises corrections si l’audit n’est pas suivi d’une feuille de route.

- Risque de négliger les aspects humains (phishing, sensibilisation) en se focalisant uniquement sur la technique.

- Risque de non-conformité si l’audit n’est pas aligné sur les référentiels (NIS2, ISO 27001).

Organisme à consulter : expert certifié (bureau de contrôle, organisme accrédité, ANSSI)